Aby chronić komunikację między ludźmi, w przeszłości istniał sekret korespondencji. Nikt poza nadawcą i odbiorcą nie miał prawa sięgać do niej. Teraz to się nagle zmienia.

I nie tylko to: także powszechna w dyktaturach praktyka zakazywania słuchania niechcianych informacji (hasło: wrogie nadawanie) przeżywa swoją rewitalizację. U nas wówczas służyło to ochronie dyktatury i zwalczaniu „osłabiania zdolności obronnej”, dziś zaś ochronie „naszej demokracji” oraz częściowo już ograniczeniu mediów, które sprzeciwiają się wojennemu szaleństwu.

Z teorii – do praktyki:

Na całym świecie ogłaszane jest zakończenie starego internetu: w Brazylii wchodzi w życie obowiązek posiadania dowodu tożsamości. Wkrótce dostęp do internetu będzie możliwy tylko z cyfrowym ID – zarówno w Austrii, jak i w Brazylii.

Od wtorku w Brazylii obowiązuje ustawa, która wymaga od niemal wszystkich usług cyfrowych – od aplikacji po systemy operacyjne, sklepy z aplikacjami, sieci społecznościowe i gry wideo – weryfikacji wieku swoich użytkowników. Brazylia jest w tym pionierem w Ameryce Łacińskiej, a także zajmuje czołową pozycję na świecie, ale podobne plany istnieją wszędzie.

Przypomina to wyraźnie lockdowny z 2020 roku, tylko teraz jest na ten temat znacznie mniej uwagi. Prawdopodobnie dlatego, że brakuje bezpośredniego zagrożenia. Globalnie koordynując, wszystkie rządy odcinają internet, jaki znamy. Nadchodzi obowiązek posiadania dowodu tożsamości, koniec anonimowości. To z jednej strony zagraża wolności słowa i informacji, z drugiej strony tworzy infrastrukturę do ustanowienia cyfrowej tożsamości.

Z Brazylii krótko do Austrii. Tutaj rząd już otwarcie mówi, jak ma wyglądać „weryfikacja wieku”: przez ID Austria. Prędzej czy później będzie to oznaczać: Kto nie ma ID Austria, ten jest w sieci nielegalny. W ten sposób znowu wielu obywateli zostanie zmuszonych do cyfrowej tożsamości, Unia Europejska chce, aby wszyscy obywatele UE byli zdigitalizowani do 2030 roku. Wszelkie państwa UE pracują nad kontrolą dowodów tożsamości w sieci.

Czytaj więcej na tkp.at

+++

Więcej przechowywania, więcej nadzoru, więcej hakowania

BND ma stać się bardziej niezależny od amerykańskich służb wywiadowczych. W tym celu jego uprawnienia mają być znacznie rozszerzone według informacji NDR, WDR i SZ – na przykład w zakresie długości i zakresu przechowywania danych internetowych.

Jednym z największych węzłów internetowych na świecie w ubiegłym roku obchodził urodziny: od 30 lat w DE-CIX we Frankfurcie nad Menem wymieniane są ogromne ilości danych z całego świata. Żaden węzeł w Europie nie przetwarza więcej danych. I dlatego w DE-CIX jest najemca: Federalna Służba Wywiadowcza (BND).

Tutaj niemiecki wywiad zagraniczny całkowicie legalnie monitoruje międzynarodowy ruch internetowy – jak e-maile, wiadomości czatowe i inną komunikację. Szpiegostwo na włóknach optycznych jest częścią strategicznego wywiadu BND. Na początku nie chodzi o celowe działania podsłuchowe przeciwko pojedynczym osobom. Raczej agencja przeszukuje w czasie rzeczywistym cały strumień danych za pomocą słów kluczowych, tzw. selektorów. Dzięki temu ma uzyskać informacje – na przykład o planowanych zamachach terrorystycznych lub nielegalnym handlu bronią.

Czytaj więcej na tagesschau.de

+++

Oto kilka konkretnych przykładów, jak internet i telefony komórkowe są coraz częściej monitorowane (lub mają być monitorowane). Przedstawiam to w sposób zrozumiały i bez zbędnego żargonu:

- Przechowywanie danych

Wiele państw planuje lub korzysta z przepisów, które nakładają obowiązek przechowywania danych połączeń.

– Kto z kim rozmawia lub koresponduje

– Kiedy i jak długo

– Dane lokalizacyjne (w przypadku telefonów komórkowych)

Treści rozmów często nie są przechowywane, ale metadane wystarczają, aby stworzyć profile.

2. Kontrola czatu (skanowanie wiadomości)

Dyskutowane np. w UE:

– Automatyczne skanowanie wiadomości (WhatsApp, Signal itd.)

– Również zaszyfrowane treści mogłyby być sprawdzane przed lub po szyfrowaniu

– Cel: np. wykrywanie nielegalnych treści

Krytycy mówią: To równoznaczne z masowym nadzorem prywatnej komunikacji.

- IMSI-Catcher i monitoring lokalizacji

Technologia, która udaje nadajnik komórkowy:

– Telefony komórkowe automatycznie się z nią łączą

– Organy mogą identyfikować urządzenia

– Rejestrują lokalizację i częściowo komunikację

Często używane przez policję lub służby wywiadowcze.

- Poszukiwanie online i Staatstrojaner

Państwa mogą stosować oprogramowanie, aby bezpośrednio monitorować urządzenia:

– Dostęp do czatów, plików, mikrofonów, kamer

– Przykład: tzw. „Staatstrojaner”

Szczególnie kontrowersyjne, ponieważ urządzenia są aktywnie hakowane.

- Monitoring wspierany przez AI i profilowanie

Coraz częściej dane są automatycznie analizowane:

– Analiza mediów społecznościowych, zachowań w wyszukiwaniu, danych o ruchu

– Tworzenie profili ryzyka

– Przewidywanie zachowań („Predictive Policing”)

Zagrożenie: błędna interpretacja i dyskryminacja.

- Rozpoznawanie twarzy w przestrzeni publicznej

Kamery + AI:

– Identyfikacja osób w czasie rzeczywistym

– Porównywanie z bazami danych

– Użycie podczas dużych wydarzeń lub na dworcach

Szczególnie intensywnie stosowane w niektórych krajach, jak Wielka Brytania, ale także dyskutowane u nas.

- Nadzór platfrom i danych przez firmy

Nie tylko państwa:

– Śledzenie przez aplikacje i strony internetowe

– Zbieranie danych o lokalizacji, użytkowaniu i zainteresowaniach

– Przekazywanie do sieci reklamowych

Prowadzi to do komercyjnego nadzoru (śledzenie, reklama spersonalizowana).

- Ustawowe backdoory

Niektóre propozycje wymagają:

– Możliwości dostępu dla organów do zaszyfrowanej komunikacji

– Obowiązku dla dostawców do ujawniania danych

Problem: Często osłabia to bezpieczeństwo wszystkich użytkowników.

Krótko mówiąc:

Nadzór rozwija się w dwóch kierunkach:

– Państwowy (bezpieczeństwo, ściganie przestępstw)

– Gospodarczy (dane do reklamy i analizy)

A obie te tendencje stają się coraz silniejsze dzięki nowym technologiom (AI, Big Data).

***

Z powodu treści książka usunięta z obiegu przez lewicową cenzurę w Niemczech!

U P A D E K E U R O P Y !

***

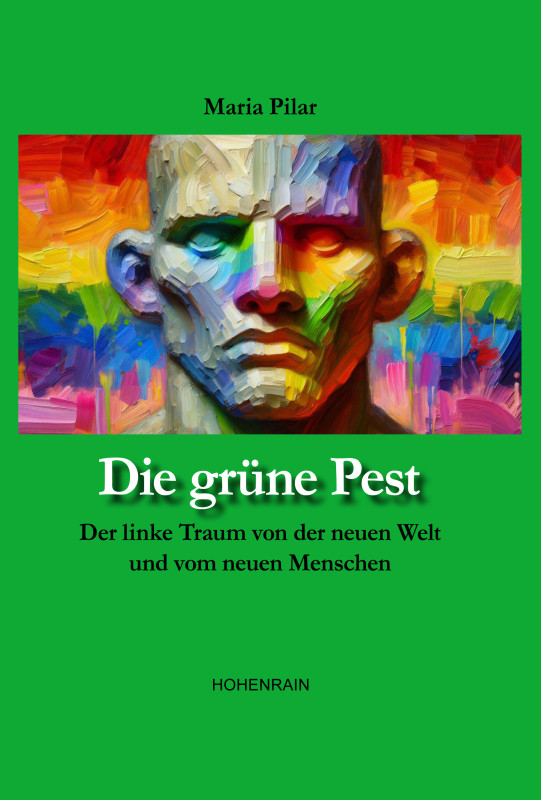

W języku niemieckim ukazała się nowa książka

Nowa publikacja:

Maria Pilar rozlicza się z „zieloną zarazą”

Do zamówienia bezpośrednio ze strony:

https://www.buchdienst-hohenrain.de/product_info.php?products_id=1887

***